そして恒例の「本社に相談しますんで、あとで折り返しかけます」を繰り出すだけで、天井裏の確認も迷惑料もなにもなし。

まず、安全性が確認されていない家、さらにオール電化でIHクッキングヒーターが使えない家で入居者をずっと放置させているのが狂ってる。例えば、天井裏の確認が取れるまで、ビジネスホテルに入ってもらうとか色々あるだろ。

で、お前いいかげんにしろよって問い詰めたら、逆ギレ。本当に埒があかない。誠意の欠片もない。だいたい、修理や工事だって立ち会う必要があるから、会社とか休んでんのに、結局そういう手続きも投げっぱなし。しかも部下や下請けの業者さんにも状況が伝わってない。「ほうれんそう」を母親のお腹の中に忘れてきたらしい。

で、今日は別の女性がかけてきて、「あのバカはどうした?」って聞いたら「休みを取ってます」だと。すごい。今日、店を襲撃してやりとりを全部録音してやろうと思ったのに、逃げた。

おそらく、相手を怒らせるだけ怒らせて、クタクタに疲れさせて、泣き寝入りで退去させ、漏水の確認もせずに、どうせバレないと新しい入居者に売りつけるつもりなのだろう。社会的にもクソ。ビッグモーター的にアウト。

こんなバカ、仕事を休んでまで相手にしたくないから、産後の奥さんに対応を変わってもらうことにしました。奥さんの方が冷静だからね。

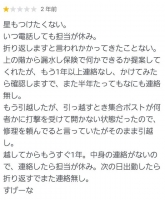

で、ネットのクチコミを探していたら、この店は前にも同じようなトラブルを起こしていたらしい。

2年前からまったく進歩してない。すげーな。

だいたい、下の人のミスなら、上司に「おたくの店はどういう教育してるんですか」で済むけど、店のトップが腐っているからね。こいつを教育する人がいない以上、この店は変わらないのだろう。

※今後確認すること

①部屋の安全性

・早急に天井裏を確認してもらい、証拠として写真や動画を撮影する。

・漏電ブレーカーを本当に上げて大丈夫なのか。

・天井の警報機がうるさいから切ってしまったが、それも大丈夫なのか。

・新生児が住んでいいのか。

・安全性が確認できるまで、我々はほかの部屋に引越しさせるべきではないのか。

②衛生面

・床を拭いてダメになった清掃用具やバスタオルの弁償。

・キッチンの下の食器類が汚水をかぶったので弁償。

・すぐに2階のキッチンの流しのダクトを工事しなおす。

③金銭面

・普通に慰謝料。

・IHクッキングヒーターの早急な修理(お湯がわかせないのでミルクが作れない)

・別の物件を探し(できればアパマンショップ以外の店の物件)、引越し料全額負担。

奥さんでもダメなら、消費生活センターに相談してみます。